El phishing es una técnica de ciberataque en la que los delincuentes suplantan la identidad de empresas, bancos o instituciones de confianza para robar tus datos personales, contraseñas e información bancaria. En 2026, sigue siendo la amenaza de ciberseguridad más extendida en España, con más de 4,8 millones de ataques registrados a nivel mundial según el Anti-Phishing Working Group (APWG).

¿Qué es el phishing?

El término phishing proviene del inglés fishing (pescar). En este tipo de ataque, los ciberdelincuentes «lanzan un anzuelo» , es decir, un mensaje aparentemente legítimo, esperando que las víctimas «muerdan» y entreguen su información confidencial. A diferencia de otros ciberataques que explotan vulnerabilidades técnicas, este fraude se basa en la confianza humana. Por eso, funciona independientemente del dispositivo que uses o de si tu antivirus está actualizado. Si caes en el engaño y proporcionas tus datos, el atacante obtiene acceso directo a tu información.

Tipos de phishing

Phishing por email

Es la forma más habitual. Recibes un correo que aparenta ser de tu banco, de Correos, de Hacienda o de cualquier servicio conocido. En muchos casos, el mensaje incluye un enlace que te dirige a una página web falsa donde te piden introducir tus credenciales.

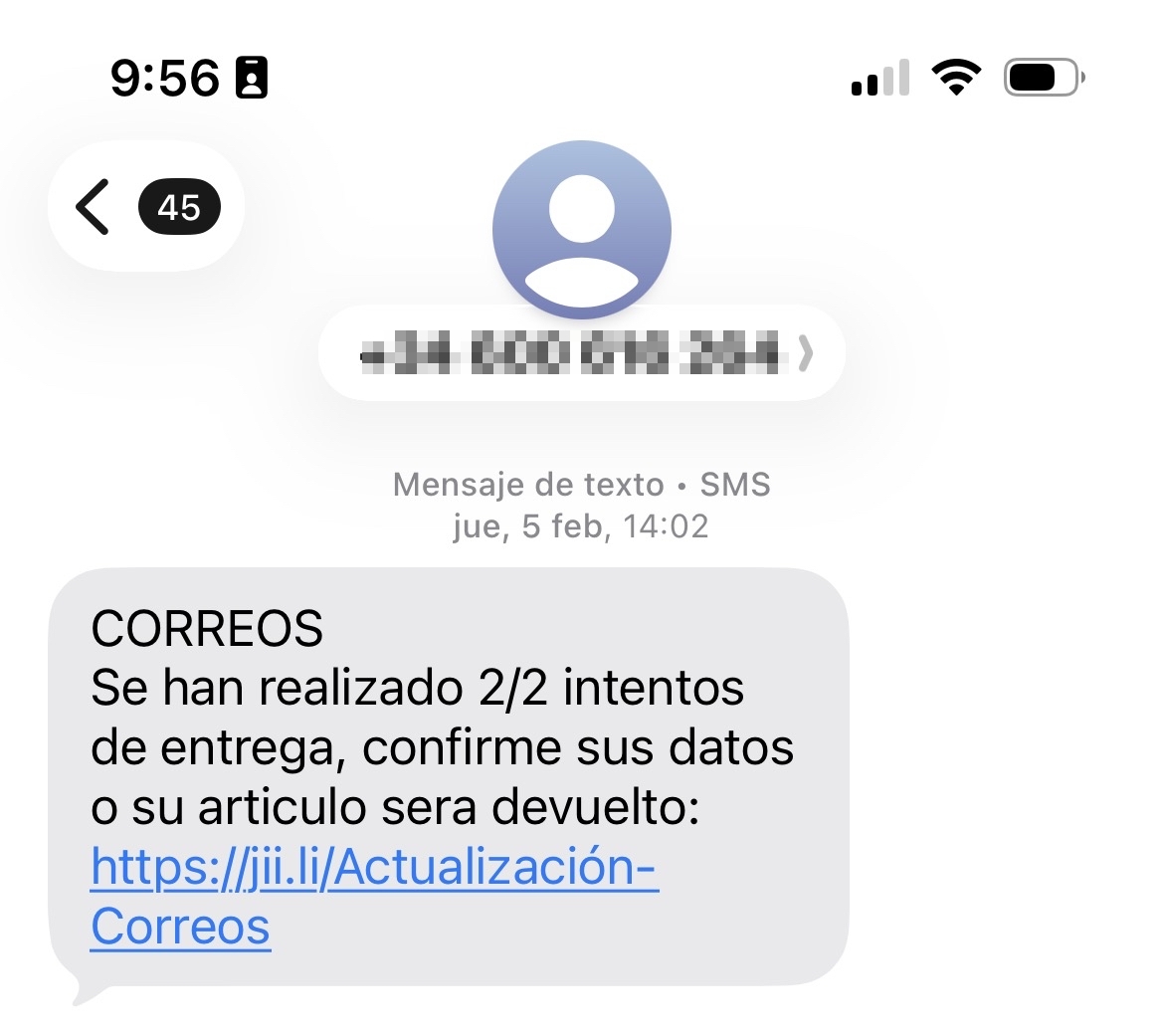

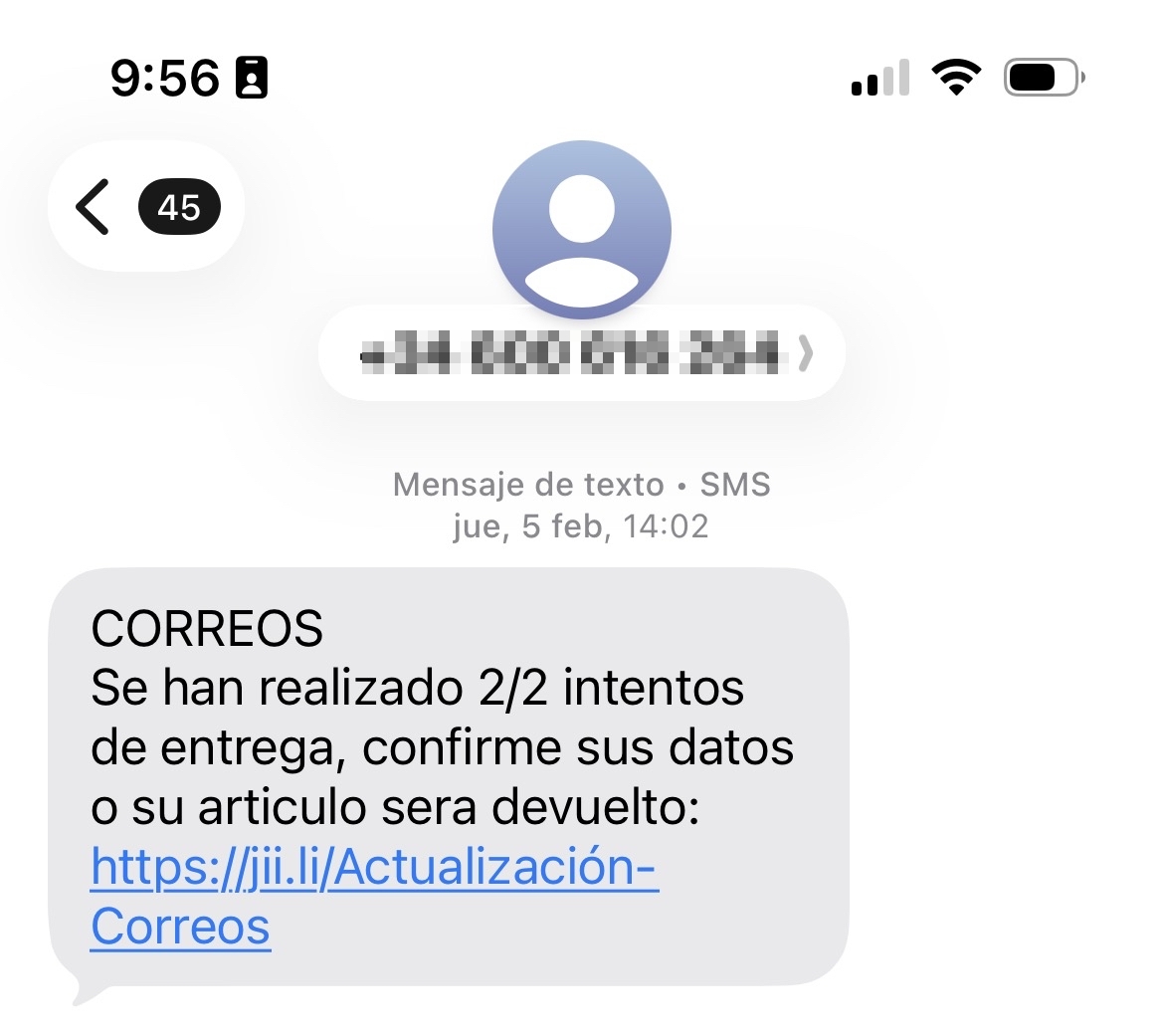

Smishing (phishing por SMS)

En este caso, los atacantes envían mensajes de texto con enlaces maliciosos. Normalmente, se hacen pasar por empresas de paquetería, bancos o la Agencia Tributaria para generar urgencia.

Vishing (phishing por llamada telefónica)

En este tipo de ataque, un supuesto empleado de tu banco o de soporte técnico te llama para alertarte de un problema y solicitarte datos «para verificar tu identidad». Por ejemplo, podrías recibir una llamada en la que alguien afirma ser del departamento de fraudes de tu banco. Te informa de un cargo sospechoso y te pide que confirmes tu PIN para «bloquearlo».

Spear phishing (phishing dirigido)

Se trata de ataques personalizados contra personas o empresas concretas. Para lograrlo, los atacantes investigan previamente a la víctima y crean mensajes altamente creíbles, incluyendo nombres reales, proyectos o datos específicos.

Caso Basic-Fit: el ciberataque que ha puesto en alerta a miles de usuarios

El 8 de abril de 2026, la cadena de gimnasios Basic-Fit confirmó haber sufrido un ciberataque que expuso los datos de aproximadamente un millón de usuarios en Europa. En España, donde la empresa cuenta con más de 240 centros y cerca de 400.000 socios, el impacto fue especialmente significativo.

Qué datos se filtraron en el hackeo de Basic-Fit

Según la información publicada por la propia compañía y diversos medios, los datos comprometidos incluyen:

- Nombres y apellidos completos.

- Direcciones postales.

- Correos electrónicos.

- Números de teléfono.

- Fechas de nacimiento.

- Números de cuenta bancaria (IBAN) y nombre del titular.

- Tipo de membresía, saldo y número de pase.

- Historial de visitas a los gimnasios.

- Modelo de dispositivo móvil utilizado.

Basic-Fit aseguró que las contraseñas no fueron comprometidas y que no almacenan copias de documentos de identidad.

¿Por qué esta filtración genera riesgo de phishing personalizado?

El peligro real de esta brecha no es solo el acceso a los datos, sino cómo pueden usarse para crear ataques de phishing extremadamente creíbles.

Con la información filtrada, un atacante podría enviar un email como este: «Estimado Juan García, hemos detectado un cargo de 89,99€ asociado a tu membresía Premium de Basic-Fit. Si no reconoces este movimiento en tu cuenta terminada en 4521, verifica tu identidad aquí para cancelarlo.»

El mensaje incluye el nombre real de la víctima, el tipo exacto de suscripción y los últimos dígitos de su cuenta bancaria. Todo coincide. ¿Cómo no vas a hacer clic? Esto ilustra la diferencia entre un phishing genérico (fácil de detectar) y un ataque personalizado basado en datos reales (mucho más peligroso).

Whaling (caza de ballenas)

Es una variante del spear phishing dirigida a altos directivos, CEOs o personas con capacidad para autorizar grandes transferencias o acceder a información crítica.

QRishing (phishing por código QR)

En este caso, los atacantes uilizan códigos QR maliciosos colocados en lugarse públicos. Estos códigos redirigen a páginas fraudulentas o descargan malware. Este tipo de ataque ha crecido de forma notable en los últimos años, ya que evita muchos filtros de seguridad tradicionales.

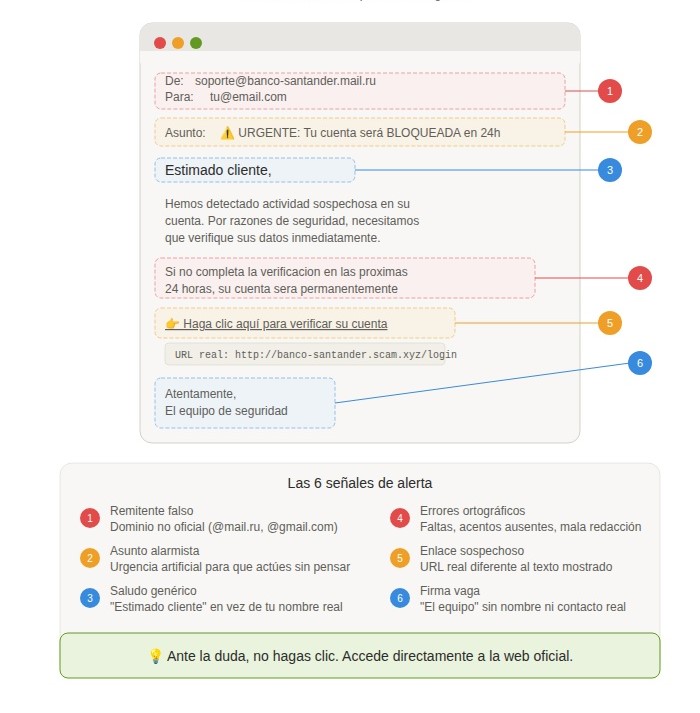

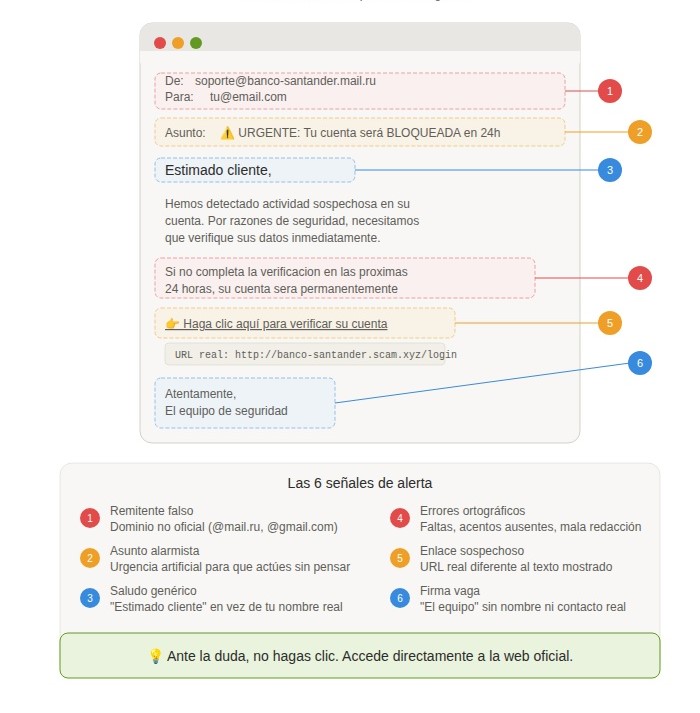

Cómo detectar un email de phishing: 7 señales de alerta

Aunque estos ataques son cada vez más sofisticados, siguen dejando pistas. Estas son las señales más comunes:

- El remitente no es quien dice ser: las empresas legítimas utilizan dominios corporativos propios. Si recibes un email «del Banco Santander» desde una dirección como santander.verificacion@gmail.com o banco-santander@outlook.com, es falso. Para comprobarlo, fíjate en lo que hay después del «@» en la dirección del remitente. Debe coincidir exactamente con el dominio oficial de la empresa.

- Uso de saludos genéricos: cuando una empresa con la que tienes relación te escribe, usa tu nombre real. Los mensajes genéricos como «Querido usuario», «Estimado cliente» o «Hola amigo» son un indicio claro de phishing masivo.

- Hay errores de ortografía o redacción extraña: ninguna empresa seria envía comunicaciones con faltas de ortografía, símbolos extraños (como «Descripci�n») o frases que parecen mal traducidas. Este sigue siendo uno de los indicadores más fiables de fraude, aunque con la IA generativa los textos están mejorando.

- Te meten prisa con plazos imposibles: «Tu cuenta será bloqueada en 24 horas», «Acción requerida inmediatamente», «Último aviso antes del cierre». La urgencia artificial es una táctica psicológica para que actúes sin pensar. Las empresas legítimas no amenazan con plazos extremos por email.

- El enlace no lleva a donde dice: antes de hacer clic en cualquier enlace, pasa el cursor por encima (sin pulsar) y mira la URL que aparece en la parte inferior del navegador. Si el texto del enlace dice www.caixabank.es pero la dirección real apunta a www.caixa-bank-verificacion.xyz, es phishing.

- Te piden información que nadie debería pedirte: ningún banco, empresa o institución te pedirá por email tu contraseña completa, tu PIN, el número entero de tu tarjeta de crédito o códigos de verificación.Nunca. Si un mensaje te lo solicita, es fraudulento sin excepción.

- Archivos adjuntos sospechosos: desconfía de archivos adjuntos en emails no solicitados, especialmente con extensiones como [.exe] , [.zip] ,[.scr] o incluso.[pdf] y [.docx] de remitentes desconocidos.

Cómo protegerte del phishing

- Verificación independiente: ante cualquier mensaje sospechoso, no uses los enlaces ni teléfonos que incluye. Accede directamente a la web oficial escribiendo la dirección en el navegador o llama al teléfono de atención al cliente que aparece en la página real.

- Verificación en dos pasos: aunque te roben la contraseña, no podrán acceder sin el segundo factor de autenticación. El MFA clásico (códigos SMS, aplicaciones TOTP) ya no protege contra los ataques adversary-in-the-middle(AiTM), que interceptan la cookie de sesión después de la autenticación. Para máxima seguridad, considera usar llaves de seguridad FIDO2.

- Gestores de contraseñas: utiliza un gestor de contraseñas para generar y almacenar claves únicas y complejas para cada servicio. Así, si una credencial es comprometida, no afectará al resto de tus cuentas.

- Software actualizado: mantén actualizado tu sistema operativo, navegador y aplicaciones. Muchos ataques complementan el phishing con exploits que aprovechan vulnerabilidades conocidas.

- Filtros antiphishing: activa los filtros de spam y phishing de tu proveedor de correo. Aunque no son infalibles, bloquean la mayoría de intentos automatizados.

Qué hacer si has sido víctima de phishing

Si crees que has introducido tus datos en una página falsa o has respondido a un mensaje fraudulento, actúa rápidamente. El tiempo es crítico.

Paso 1: contacta con tu banco inmediatamente

- Si has proporcionado datos bancarios, llama a tu entidad para bloquear tarjetas, cambiar claves de acceso y solicitar monitorización de movimientos sospechosos. Cuanto antes lo hagas, más posibilidades tendrás de evitar o revertir cargos fraudulentos.

Paso 2: cambia las contraseñas comprometidas

- Si has introducido credenciales en una página falsa, cámbialas inmediatamente en el servicio real y en cualquier otro donde uses la misma clave.

Paso 3: guarda todas las pruebas

- Capturas de pantalla del email o SMS, la URL de la página falsa, cualquier dato que pueda ayudar en una investigación. No borres nada hasta haber presentado denuncia.

Paso 4: presenta la denuncia

- Acude a la Policía Nacional o Guardia Civil con toda la documentación. La denuncia es imprescindible si quieres reclamar a tu banco o aseguradora.

Paso 5: contacta con el INCIBE

- El Instituto Nacional de Ciberseguridad ofrece asistencia gratuita, confidencial y nacional, disponible de 8:00 a 23:00 todos los días del año.

- Teléfono: 017 (gratuito, 24 horas)

Conclusión: la precaución es tu mejor defensa

El phishing sigue siendo la amenaza de ciberseguridad más extendida en 2026 porque explota algo que ningún software puede parchear: la confianza humana. Los atacantes mejoran constantemente sus técnicas, usando IA generativa para crear mensajes más creíbles y aprovechando filtraciones como la de Basic Fit para personalizar sus ataques.

La mejor defensa combina herramientas tecnológicas (2FA, gestores de contraseñas, filtros) con sentido común: verificar siempre antes de actuar, desconfiar de la urgencia y nunca proporcionar datos sensibles a través de enlaces recibidos.

Ante cualquier duda, el INCIBE (017) ofrece asistencia gratuita las 24 horas, los 365 días del año.

Preguntas frecuentes sobre phishing

¿Es lo mismo phishing que spam?

No. El spam es correo no deseado, generalmente publicitario. El phishing es un ataque que busca robar información suplantando identidades. Todo phishing puede considerarse spam, pero no todo spam es phishing.

¿Pueden hackearme solo por abrir un email de phishing?

En la mayoría de casos, no. El peligro real está en hacer clic en enlaces, descargar archivos adjuntos o proporcionar información. Sin embargo, algunos ataques sofisticados pueden explotar vulnerabilidades del cliente de correo al visualizar el mensaje.

¿Mi banco me devolverá el dinero si soy víctima de phishing?

Depende del caso. Los bancos suelen reembolsar si demuestras que actuaste con diligencia razonable. Es fundamental presentar denuncia policial y notificar al banco inmediatamente tras detectar el fraude.

¿Cómo sé si una web es legítima?

Verifica que la URL sea exactamente la oficial (sin letras cambiadas ni dominios extraños), que tenga certificado HTTPS (candado en el navegador) y que el diseño sea consistente con la web real. Ante la duda, accede escribiendo la dirección directamente en el navegador.

¿Qué hago si he caído en una estafa?

Cambia las contraseñas afectadas, avisa a tu banco si hay datos financieros, revisa movimientos sospechosos y reporta el incidente a la entidad suplantada o al servicio correspondiente.

Comentarios

Hola! Es una información bastante útil, bien redactada y en la que a diario sufrimos de estos ciberataques. La mayoría de las veces NO leemos las partes importantes de estos ciberataques.

Hola! todo lo indicado me parece correcto, sobre todo lo de usar el sentido común y no precipitarse. Alguna duda tengo a respecto de que un delincuente cibernético no tenga la cultura suficiente como para no cometer errores ortográficos.

Muy útil y bien redactada la información. Gracias.